Digital Lutera Fraud Toolkit: Android यूजर्स के UPI अकाउंट पर नया खतरा, हो रहा बहुत बड़ा फ्रॉड

भारत में डिजिटल पेमेंट को सेफ बनाने के लिए सरकार ने हाल ही में SIM-binding नियम लागू किया है। इस नियम के तहत मैसेजिंग प्लेटफॉर्म और वित्तीय ऐप्स को यूजर के प्राइमरी डिवाइस के SIM कार्ड से लिंक करना जरूरी है, ताकि डिजिटल फ्रॉड और पहचान की चोरी को रोका जा सके।

हालांकि, साइबर सुरक्षा शोधकर्ताओं ने अब एक ऐसे फ्रॉड टूलकिट का पता लगाया है जो इन सुरक्षा उपायों को बायपास करने की कोशिश कर रहा है। रिपोर्ट के अनुसार यह टूलकिट Android डिवाइस को टारगेट कर OTP मैसेज इंटरसेप्ट कर सकता है।

CloudSEK ने खोजा 'Digital Lutera' Fraud Toolkit

साइबर सिक्योरिटी कंपनी CloudSEK के शोधकर्ताओं ने "Digital Lutera" नाम के एक फ्रॉड टूलकिट की पहचान की है। रिपोर्ट के अनुसार यह टूलकिट साइबर अपराधियों को डिजिटल पेमेंट सिस्टम में इस्तेमाल होने वाले SIM-based verification को बायपास करने में मदद कर सकता है।

शोधकर्ताओं का कहना है कि इस टूलकिट के जरिए हमलावर UPI से जुड़े बैंक खातों तक पहुंचने और OTP मैसेज इंटरसेप्ट करने में सक्षम हो सकते हैं, जबकि यह सीधे बैंकिंग ऐप्स पर हमला नहीं करता। पारंपरिक मालवेयर से अलग, Digital Lutera Android डिवाइस के सिस्टम-लेवल व्यवहार में बदलाव कर काम करता है।

Digital Lutera कैसे काम करता है?

CloudSEK के अनुसार यह हमला सीधे UPI ऐप्स की कमजोरी का फायदा नहीं उठाता, बल्कि Android ऑपरेटिंग सिस्टम को निशाना बनाता है।

हमले की प्रक्रिया आम तौर पर कई चरणों में होती है।

1. Malicious App Installation

पीड़ित को एक ट्रोजनाइज्ड Android ऐप इंस्टॉल करने के लिए फंसाया जाता है। यह ऐप अक्सर ट्रैफिक चालान नोटिस या शादी के निमंत्रण जैसे APK फाइल के रूप में भेजा जाता है।

2. Permission Access

ऐप इंस्टॉल होने के बाद यह Read SMS और Write SMS जैसी परमिशन मांगता है।

3. OTP Interception

मालवेयर बैकग्राउंड में चलकर आने वाले OTP मैसेज को इंटरसेप्ट करता है और LSPosed मॉड्यूल के जरिए हमलावर तक भेज देता है।

4. Account Access

इसके बाद हमलावर अपने डिवाइस पर पेमेंट ऐप के मॉडिफाइड वर्जन से पीड़ित के अकाउंट में लॉगिन करने की कोशिश करता है।

5. Device Binding Token Generation

सिस्टम एक device binding token जेनरेट करता है, जिसे बैंक डिवाइस की प्रामाणिकता जांचने के लिए इस्तेमाल करते हैं।

चूंकि मैसेज पीड़ित के SIM कार्ड से भेजा जाता है, इसलिए टेलीकॉम नेटवर्क इसे वैध मान लेता है। एक बार हमलावर अपने डिवाइस को लिंक कर लेता है, तो वह UPI PIN रीसेट कर अकाउंट का पूरा एक्सेस हासिल कर सकता है।

शोधकर्ताओं के अनुसार यह पूरा प्रोसेस बैकग्राउंड में चुपचाप हो सकता है, इसलिए कई बार यूजर को तुरंत पता भी नहीं चलता कि उनके अकाउंट तक पहुंच बनाई जा चुकी है। CloudSEK ने बताया कि रिपोर्ट सार्वजनिक करने से पहले उसने अपने निष्कर्ष संबंधित वित्तीय संस्थानों और अधिकारियों को भेज दिए थे।

Telegram ग्रुप्स के जरिए फैल रहा है टूलकिट

रिपोर्ट में यह भी सामने आया है कि यह मालवेयर टूलकिट Telegram ग्रुप्स के जरिए साइबर अपराधियों के बीच शेयर किया जा रहा है। CloudSEK ने ऐसे 20 से ज्यादा ग्रुप्स की पहचान की है जहां फ्रॉड से जुड़े टूल और जानकारी साझा की जा रही थी।

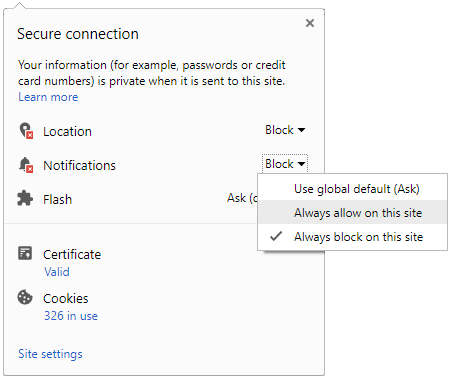

Click it and Unblock the Notifications

Click it and Unblock the Notifications

-1763362932432.svg)